黑客制作配件直接破解Switch!

2018-04-24 18060

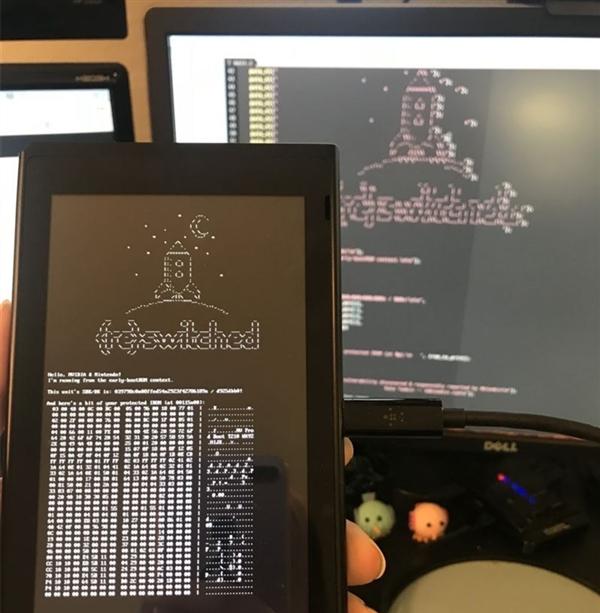

據早前報導,女黑客Kate Temkin公佈了名為Fusée Gelée 的Switch破解手段具體的運行方式,居然可以繞過一切的系統版本,對現售的1500萬台均實現破解。

具體來說,漏洞存在於Tegra X1芯片(版本210)的USB恢復模式中,該漏洞能夠繞過保護芯片關鍵部分bootROM的操作,通過發送超長的控制請求導致記憶體溢出,從而獲得直接記憶體訪問,接下來就可以運行任意代碼。

觸發的方式也是超級簡單,只需要短接右手柄插槽中的兩個觸點。為此,黑客甚至製作了一個名為Switchx Pro的配件。也許,黑客們已經打開了Switch的潘多拉魔盒,不過,由於時間有限,相關代碼還極待維護。還是那一句等吧..