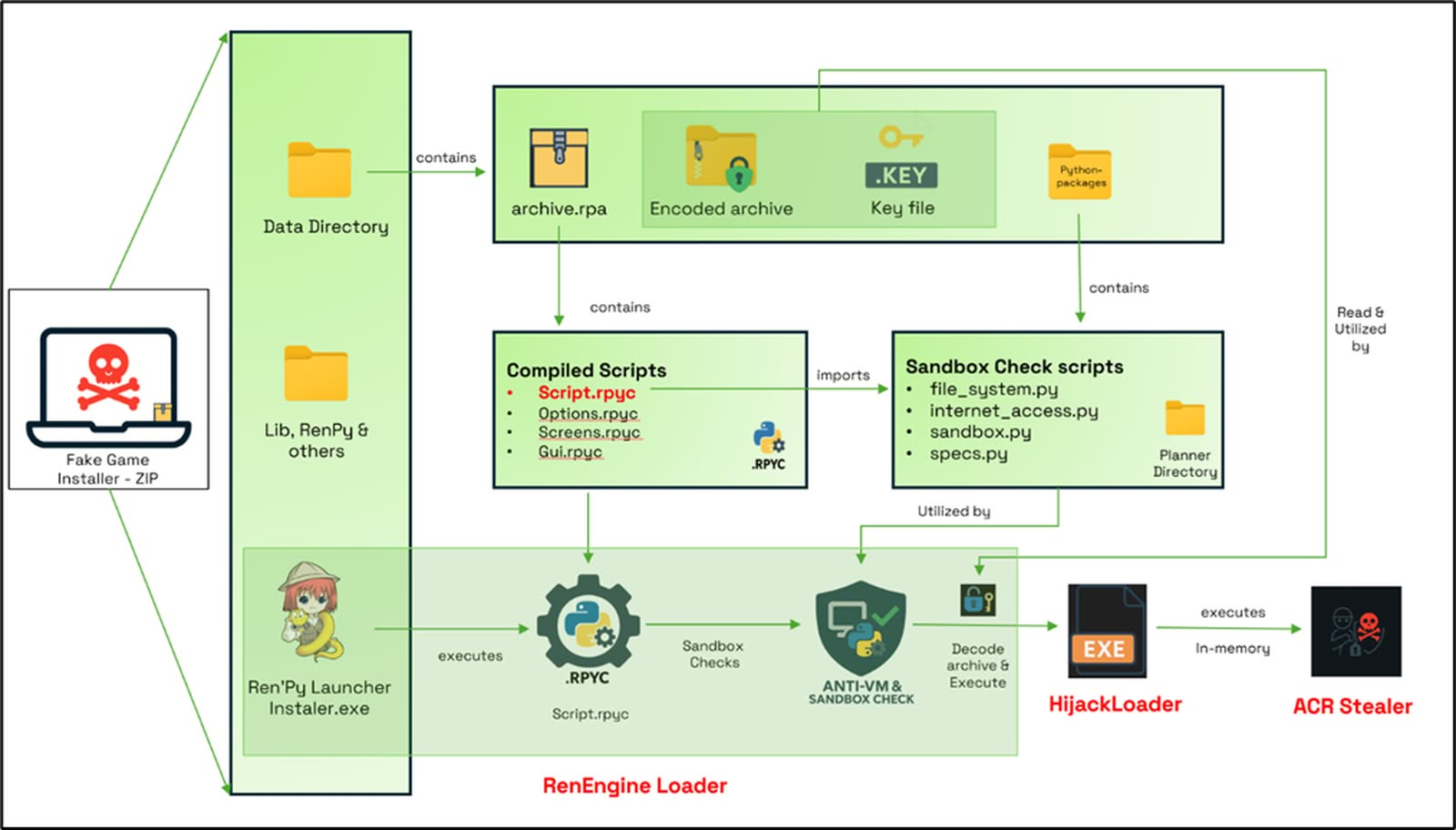

研究人員表示,相關攻擊行動最早可追溯至 2025 年 4 月,至今仍持續擴散,每日有數千部新系統被感染。整個攻擊鏈以名為 RenEngine Loader 的程式為核心,黑客將其隱藏於外觀仿似合法啟動器的檔案中,並刻意模仿常用於視覺小說的 Ren’Py 引擎,藉此降低用戶及自動化防護系統的警覺性。

Advertisement

當程式被啟動後,會先對系統環境進行檢測,包括檢查記憶體容量、硬碟大小、CPU 核心數量及背景運行程序,以判斷是否處於虛擬機或防毒分析沙盒環境。一旦確認為真實用戶系統,便會解密並載入下一階段的攻擊模組 HijackLoader。

HijackLoader 會透過程序替換及 DLL sideloading 等隱匿技術,將最終惡意程式植入系統。根據目前觀察,最主要的有效負載為 ACR Stealer,其功能包括竊取瀏覽器內儲存的帳號密碼、Cookie、信用卡資料,以及加密貨幣錢包內容,並將相關數據傳送至黑客控制的遠端伺服器。

Howler Cell 指出,感染規模已達嚴重程度。分析顯示,全球已有超過 40 萬名用戶受害,每日約新增 5,000 個系統與攻擊者的控制伺服器建立連線。受影響地區遍佈多個國家,其中以印度、美國、巴西及俄羅斯的感染數量最多。

Advertisement

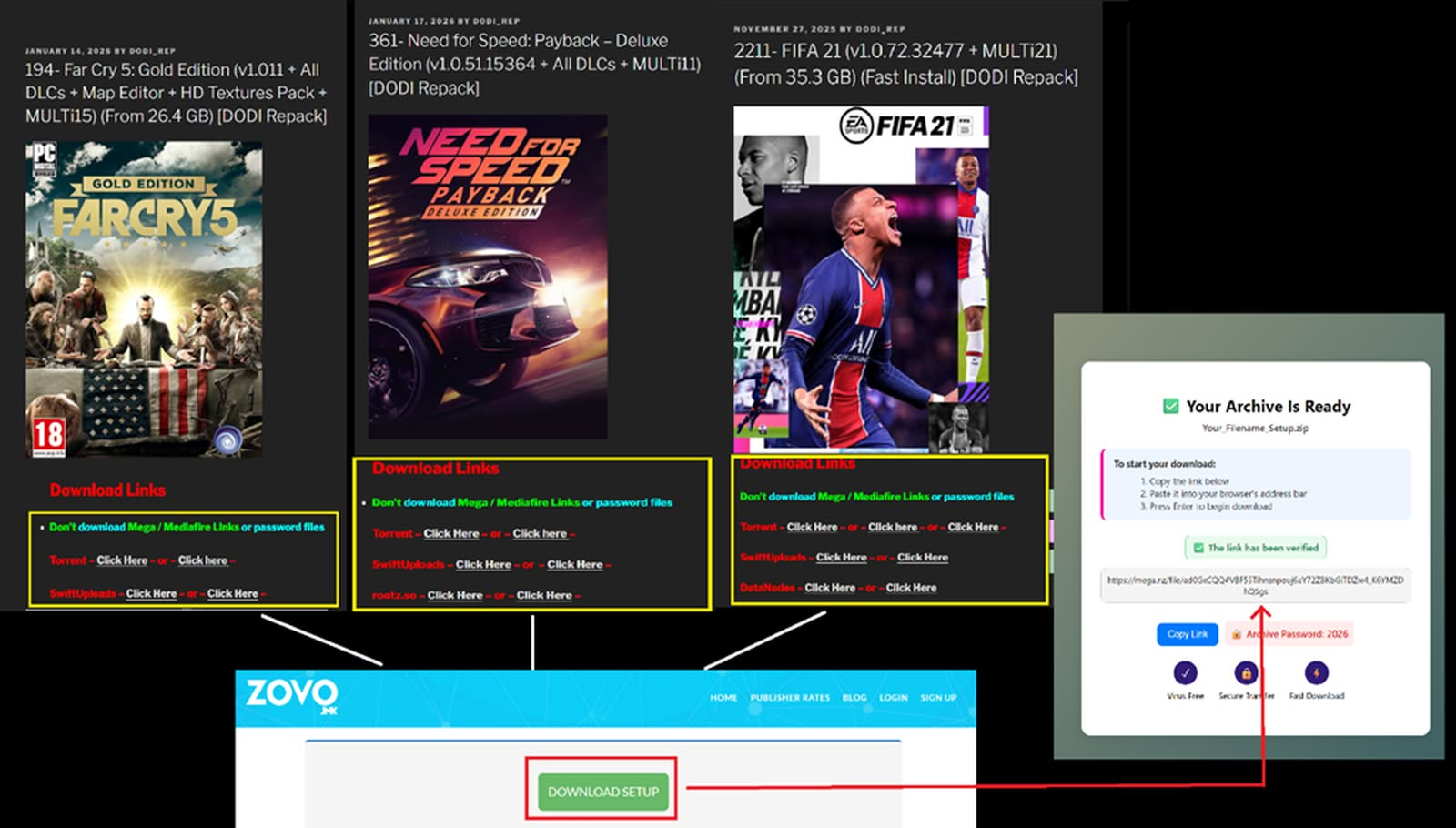

研究人員補充,惡意程式主要透過提供破解遊戲及模組下載的盜版網站散播。由於整個攻擊架構採用模組化設計,並混用合法引擎元件,現階段不少防毒軟件仍難以準確辨識。專家建議玩家避免從不明來源下載遊戲檔案,即使安裝程式看似正常運作,亦有可能在背景悄悄安裝間諜程式。